კომპანია ESET–ი იუწყება, რომ აღმოჩენილია დაინფიცირებული კომპიუტერების ქსელი, რომელიც საქართველოს მთავრობის ოფიციალური საიტიდან იმართება.

აღნიშნული ბოტნეტის (ქსელით გავრცელებული მავნე პროგრამა) შექმნის მიზანი, რომელიც წლის დასაწყისში აღმოაჩინეს, დოკუმენტებისა და ციფრული ფორმატის ვიდეო და აუდიო მასალების მოტაცებაა. ზიანის მომტანი ამ პროგრამის კიდევ ერთი თავისებურება ისაა, რომ შემდგომში დატაცებისა და არასანქცირებული წვდომის მიზნით, იგი ეძებს დაინფიცირებულ RDP (Remote Desktop Connection) ფორმატის ფაილებს. გარდა ამისა, ბოტს (მავნე პროგრამა) შეუძლია შექმნას აუდიო და ვიდეოჩანაწერები და შეაგროვოს ინფორმაცია ლოკალური ქსელის შესახებ.

ბოტქსელი Georbot–ი დღეისათვისაც აქტიურ მდგომარეობაშია, მისი ბოლო განახლება 20 მარტს დაფიქსირდა. კომპანია ESET–ის ანალიტიკოსები აღნიშნავენ, რომ Georbot–ს გააჩნია განახლების მექანიზმი, რომელიც საშუალებას აძლევს შეუმჩნეველი დარჩეს ანტივირუსული კომპიუტერული პროგრამებისათვის. ბრძანების მთავარ ცენტრთან მიუწვდომლობის შემთხვევაში, ბოტნეტს გააჩნია სარეზერვო მექანიზმიც – სპეციალურ ვებგვერდზე მიერთების საშუალება, რომელიც საქართველოს მთავრობის ოფიციალური საიტის ერთ-ერთ ვებგვერდზეა განთავსებული.

– “დასაშვებია, რომ მავნე სკრიპტი გარკვეული პერიოდულობით მოქმედებს. ESET–ის ტექნო–ბლოგების ინფორმაციით Win32/Georbot–ი ბოლოს 20 მარტს ამოქმედდა. ყველა შემთხვევაში Win32/Georbot–ის არსებობა სამთავრობო საიტებზე ხელისუფლების პასუხისმგებლობის საკითხია”, – თვლის ინტერნეტ–ტექნოლოგიების სპეციალისტი კონსტანტინ სტალინსკი.

კომპანია ESET–ის ინფორმაციით, Win32/Georbot–ი უპირველესად კომპიუტერის ქართველ მომხმარებლებზეა ორიენტირებული. ინფიცირებული კომპიუტერების 70 პროცენტი, რომელთა აღმოჩენაც სპეციალისტებმა მოახერხეს, საქართველოშია განთავსებული.

ESET–ის ანალიტიკოსებმა მოახერხეს ბოტნეტის მართვის ცენტრში შეღწევა, დასნებოვანებული კომპიუტერების რაოდენობასთან დაკავშირებული ინფორმაციის მიღება, მათი მდებარეობისა და გაცემული ბრძანებების შესახებ ცნობების მოპოვება. ამ გზით მოპოვებულ ინფორმაციას შორის, ანალიტიკოსთა ინტერესი გამოიწვია საძიებო სიტყვებმა, რომელსაც ბოროტმოქმედები დოკუმენტაციის საძიებლად იყენებენ. ასეთი საძიებო სიტყვების სია კი ამ სიტყვებისაგან შედგებოდა – სამინისტრო, სამსახური, საიდუმლო, აგენტი, ამერიკა, რუსეთი, ფბრ, ცრუ, იარაღი, ფსბ, კგბ, ტელეფონი, ნომერი და სხვა.

სპეციალისტებმა დაადგინეს, რომ ბოტნეტის ისეთი შესაძლებლობები, როგორიცაა ვებ კამერის მეშვეობით სამუშაო მაგიდის გადაღება, არაერთხელ იქნა გამოყენებული. ის ფაქტი, რომ ბოტნეტი საქართველოს საიტს განახლებისა და ბრძანებების მიღებისათვის ან ზიანის მქონე კომპიუტერული ვირუსების გასავრცელებლად იყენებდა,მიუთითებს იმაზე, რომ ბოროტმოქმედთა მთავარი სამიზნე საქართველოს მოქალაქეები არიან.

თუმცა, ამ საფრთხის ტექნიკური რეალიზაცია საკმაოდ დაბალი ხარისხისაა. ვირუსების სპეციალისტები ვარაუდობენ, რომ თუკი ამ ვირუსის შეტევა სახელმწიფოს მიერ ფინანსდებოდა, მაშინ იგი ტექნიკურად უფრო დახვეწილი და დაფარული იქნებოდა. მათი აზრით, Win32/Georbot–ი კიბერკრიმინალების შექმნილია და მისი მიზანი, შემდგომი რეალიზაციის მიზნით საიდუმლო ინფორმაციის მოპოვებაა.

-”ნიშანდობლივია, რომ ანტივირუსული პროგრამული უზრუნველყოფის ავტორიტეტულმა კომპანიამ ESET-მა Win32/Georbot–ის შესახებ იმ პერიოდში გვამცნო, როდესაც საქართველოს ხელისუფლება კიბერ–უსაფრთხოების შესახებ ახალი კანონმდებლობის მიღებას აპირებს”, - მიიჩნევს ინტერნეტ–ტექნოლოგიების სპეციალისტი კონსტანტინ სტალინსკი.

მათთვის ვინც ყოველდღიურად იყენებს კომპიუტერს

ბოტნეტი ასევე ცნობილია, როგორც “ზომბების ლაშქარი”. არის კომპიუტერების ჯგუფი რომელიც იმართება ერთი ან რამოდენიმე ადამიანის მიერ. ბოტნეტი უმეტესად იმართება IRC (Internet Relay Chat)-იდან, მაგრამ მისი მართვა შესაძლებელია ვებ გვერდიდანაც. ბოტნეტის სამართავად საჭიროა ერთი ბოტი, რომლის შოვნაც არც ისე ძნელია. თვითონ ბოტნეტის შემქმნელს შეუძლია მისი არჩევა. ბევრი ბოტი არსებობს და ყველას განსხვავებული ფუნქციები აქვს. ბოტნეტის შემქმნელი იმ ბოტს ირჩევს, რომელსაც უფრო მეტი ფუნქცია აქვს და რომელიც უფრო მარტივი სამართავია. იმისთვის, რომ უფრო მძლავრი ბოტნეტი იყოს ამ ბოტის გავრცელებაა საჭირო, რაც უფრო გავრცელებულია და რაც უფრო მეტი კომპიუტერია დაზომბირებული მით უფრო მძლავრია ბოტნეტი. ბოტნეტის მეშვეობით ბევრი რამე არის შესაძლებელი მაგალითად: ინტერნეტის გათიშვა, სერვერის გათიშვა, ქსელის ბარათის გადაწვა და სხვა. ამისათვის იყენებენ DDoS (Distributed Denial of Services) -ს.

უმეტესად, ბოტნეტს იმიტომ აწყობენ, რომ მოაწყონ DDoS – შეტევები. ბოტები უმეტესად იწერება ‘C++’–ში. იმისათვის რომ ბოტი გავრცელდეს საჭიროა ამ ბოტის დაკომპლირება ამისთვის იყენებენ Microsoft Visual C++ ან LCC-Win 32 -ს.

როგორ გავიგოთ არის თუ არა ჩვენი კომპიუტერი “ზომბირებული”?

ამის გაგება მარტივია თუ ბოტი იმართება IRC–დან ამისათვის შევდივართ Start->Run->CMD-> და შეგვყავს netstat და ჩამოწერილ ცხრილ Foregin Address–ში თუ არის მითითებული რომელიმე IP (Internet Protocol) – ის გვერდზე პორტი:6667 – მაშინ თქვენი კომპიუტერი “ზომბირებულია”.

როგორ მოვიშოროთ თავიდან ბოტი როცა ჩვენი კომპიუტერი დაზომბირებულია?

ამისათვის შევიდეთ Task Manager–ში და გადავიდეთ ტაბლ Processes–ში და ვიპოვოთ ჩვენთვის უცნობი ფაილი და გამოვრთოთ შემდეგ შევიდეთ Start->Run->msconfig და გადვაიდეთ ტაბლ Startup–ში და ვიპოვოთ იგივე ფაილი მანდ და ამოვშალოთ. მორჩა გადავტვირთოთ კომპიუტერი.

კონსტანტინ სტალინსკი დასძენს, რომ, სამწუხაროდ, მავნე პროგრამების ქმედებების აღკვეთა არ ხდება ჩვენი მომხმარებლების მიერ. თუ ჩვენ გვსურს დავიცვათ თავი მსგავსი კრიმინალური ქმედებებისგან არსებობს რამოდენიმე გზა:

1. დავაყენოთ მხოლოდ ლიცენზირებული ოპერაციული სისტემა და ანტივირუსული უზრუნველყოფა.

2. შევიძინოთ და გამოვიყენოთ Apple-ს პროდუქცია. იგი საკმაოდ ძვირია PC–ს კონფიგურაციის კომპიუტერებთან შედარებით, მაგრამ ბევრად საიმედო და სტაბილური.

3. ჩვენს ხელთ მყოფ კომპიუტერებზე დავაყენოთ უფასო (OpenSource) ოპერაციული სისტემა. მაგალითად სწრაფი და საიმედო Linux–ის ვერსია საიტიდან Ubuntu.com

– “უფასო ‘ლინუქსის’ ინსტალირება შეიძლება Windows–ის პარალელურად. ერთ კომპიუტერზე ორივე ოპერაციული სისტემა მუშაობს და ყველა ჩვენთვის ფასეული ოპერაცია სასურველია Linux–ის მეშვეობით შევასრულოთ”, – გვირჩევს კონსტანტინე სტალინსკი.

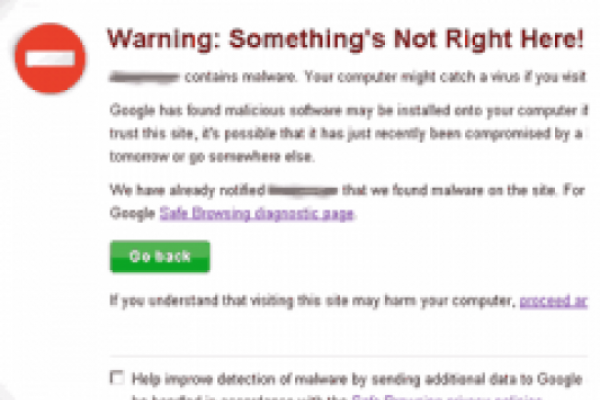

ფოტოზე: მავნე სკრიპტის შემცველი საიტი ქართულ სერვერზე. საფრთხე აღმოაჩინა უფასო ანტივირუსმა Avira. საიტი განთავსებულია “კავკასუს ონლაინის” უფასო კოლოკაციის სერვერზე

![რეაქციები ევრობასკეტის მეოთხედფინალში საქართველოს ეროვნული საკალათბურთო ნაკრების გასვლაზე [ვიდეო]](https://for.ge/uploads/images/thumbs/1757259687_307246.jpg)

![ალგეთის ეროვნულ პარკში კეთილშობილი კავკასიური ირმების პოპულაცია იზრდება [ვიდეო]](https://for.ge/uploads/images/thumbs/1757235166_307235.jpg)

![ჟურნალისტი არჩილ გორდულაძესთან საუბრის დრო გაიქცა [ვიდეო]](https://for.ge/uploads/images/thumbs/1757410094_307353.jpg)